nos articles et nos conseils en cybersécurité

Publié le : 29 /09/2016

Le piratage informatique ne doit plus être assimilé à un problème technique, mais à une gestion du risque économique. D’où la nécessité pour les entreprises de se protéger efficacement contre les attaques informatiques en faisant couvrir leurs pertes par un assureur. Toutes les entreprises deviennent hyper connectées. Les données sont au cœur…

Publié le : 12 /09/2016

« La dématérialisation apporte une sécurité accrue des transactions associée à une traçabilité totale des échanges avec les fournisseurs », peut-on lire sur le site de la Direction des achats de l’État. Oui, mais sous certaines conditions ! Sous l’impulsion de l’État, la dématérialisation passe la vitesse supérieure. D’ici 2020, toutes les factures entre l’État et ses…

Publié le : 08 /09/2016

En devenant de plus en plus connectées, les entreprises deviennent de plus en plus vulnérables. SecuriteOff profite de cette rentrée pour rappeler les bonnes pratiques. Elles sont toutes connues, mais hélas encore trop souvent pas ou mal appliquées par les PME. Nous nous sommes appuyés sur le « GUIDE DES BONNES PRATIQUES DE L’INFORMATIQUE. Il s’agit…

Publié le : 30 /08/2016

Selon une étude Euler Hermes – DFCG, réalisée en mars dernier auprès de 150 entreprises dont 70 % de directeurs financiers, 93 % des entreprises ont été victimes d'au moins une tentative de fraude au cours de l'année écoulée, contre 77 % la précédente. L’Association nationale des directeurs financiers et de contrôle de gestion (DFCG)…

Publié le : 29 /08/2016

L’arnaque au président est redoutable et peut faire couler une entreprise. Pour rappel, le principe de cette escroquerie peut être résumé ainsi : une personne se faisant passer pour le directeur de l’entreprise appelle son comptable pour lui demander d’effectuer immédiatement un virement sous différents prétextes (signature d’un contrat mirobolant, rémunération d’un intermédiaire…). Dans la précipitation…

Publié le : 12 /08/2016

L'État français entend soutenir les entreprises spécialisées dans la sécurité informatique. Créé dans le cadre du pacte défense cyber, le pôle d’excellence cyber (en Bretagne) a permis de renforcer cette filière. Et depuis la création du dispositif Rapid en 2009, plus de 13 millions d’euros de subventions ont bénéficié à des PME innovantes dans ce…

Publié le : 09 /08/2016

La transformation digitale oblige le DSI à s'adapter en devenant moins un acteur exécutif qu'un stratège. Il doit faire de l'évangélisation afin accompagner la mutation technologique. Entretien avec Véronique Daval, présidente du Club Décision DSI. Propos recueillis par Philippe Richard Pouvez-vous nous présenter le Club Décision DSI fondé en 2007 ?…

Publié le : 05 /08/2016

Face aux rouleaux compresseurs américains, les entreprises françaises spécialisées dans la cybersécurité ne font pas le poids. Frilosité, méconnaissance des marchés, absence de remise en cause des acquis… Les Français sont d’excellents ingénieurs, mais de piètres marchands ! Explications avec Jérôme Chappe Directeur Général de TheGreenBow, qui appuie ses arguments sur les témoignages et informations…

Publié le : 01 /08/2016

Le Pôle d’excellence cyber correspond à l’axe 4 du Pacte Défense Cyber présenté par le ministre de la Défense, Jean-Yves Le Drian, début février 2014. Premier bilan et perspectives avec Paul-André Pincemin, chef de projet du Pôle d’Excellence Cyber. Propos recueillis par Philippe Richard

Publié le : 25 /07/2016

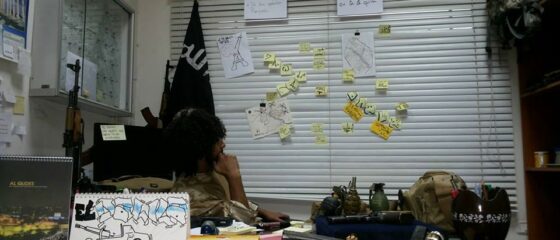

Le dogme actuel en matière de cyberterrorisme empêche la France de mener des opérations efficaces. Réagir dans la précipitation et l'émotion n'a jamais permis d'établir une politique à long terme. Comme dans d'autres domaines, l’État et ses « conseillers » campent sur leurs positions et leurs certitudes. Promulguer (encore...) une loi et recruter des ingénieurs…

Publié le : 11 /07/2016

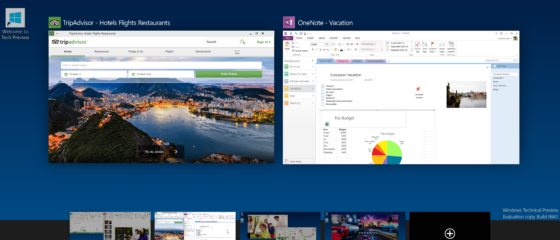

Depuis quelques années, les salariés sont de plus en plus nombreux à souhaiter travailler avec leur PC portable ou smartphone et, plus récemment, avec leurs logiciels. Cette évolution des mentalités s'explique par l'apparition d'appareils performants et conviviaux, mais aussi de services répondant à ces besoins comme le Cloud Computing. Mais ces tendances fortes soulèvent des…

Publié le : 01 /07/2016

Quelle confiance peut-on accorder aux antivirus ? En analysant le comportement de l'antivirus d'Avast, nous avons découvert qu'il surveille les flux chiffrés. En laissant activée une certaine option, Avast a accès à tous vos identifiants et vos informations personnelles... Comme une attaque man-in-the-middle... De par sa mission première, analyser tous les fichiers et flux présents…

Publié le : 25 /06/2016

Aujourd'hui, il n'est pas rare de voir un employé refuser un téléphone ou un ordinateur de fonction. La multiplicité des périphériques, des outils et des systèmes d'exploitation disponibles sont autant d'éléments qui font naître, chez le salarié, l'envie d'utiliser son matériel personnel dans le cadre du travail. Ce phénomène porte le nom de Bring Your…

Publié le : 16 /06/2016

Après une première partie présentant, techniquement, les méthodes exploitées par les pirates pour gérer leur ransomware, voici la suite avec l’analyse d’un ordinateur infecté sur lequel des fichiers ont été chiffrés. par Antoine Quélard et Adrien Luyé Laboratoire (C + V) O - Laboratoire de Cryptologie et Virologie Opérationnelles - Esiea

Publié le : 14 /06/2016

Dans la partie précédente, nous avons vu qu’il était dorénavant possible de rendre un pare-feu dynamique grâce aux IP SETS. Un « IP SET » est une sorte de tableau stocké en mémoire vive dans lequel il est possible d’insérer ou de supprimer très facilement des adresses IP (v4/v6), des numéros de port, des paires d’adresses IP…