nos articles et nos conseils en cybersécurité

Publié le : 20 /06/2015

La cybersécurité passe par la confiance

Les entreprises font face à deux types de menaces. Premièrement, les cyberattaques de leur site que l’on pourrait comparer à des tags sur un bâtiment. L’impact étant assez faible, les entreprises sont capables de le gérer. C’est rarement le cas avec le second type de menace, car il s’agit d’attaques sophistiques et très discrètes destinées…

Publié le : 10 /05/2015

Les juges ignorent la notion de données

Récemment la Cour de cassation (21 mai) a rejeté le pourvoi en cassation de Monsieur Olivier Laurelli et confirmait sa condamnation du 5 février 2014, pour avoir téléchargé des documents en accès libre, indexés par les moteurs de recherche, en particulier Google. Je laisse le lecteur se replonger dans les détails de l’affaire et de…

Publié le : 01 /01/2015

La stéganographie ou l’art de bien cacher des données (partie 1)

Cet article (découpé en deux parties) aborde la notion de stéganographie, un moyen efficace de cacher des informations dans d’autres données. Ce domaine introduit un moyen encore peu utilisé pour sécuriser ses données et ses communications numériques. Il traite des différentes formes de stéganographie qui existent aujourd’hui ainsi que de l’utilisation possible de ce domaine…

Publié le : 14 /12/2014

Windows 10 chiffre les données automatiquement

Prévue pour l’année prochaine, la nouvelle version du système d’exploitation de Microsoft, Windows 10, renforcera la sécurité des données et des identités. Explications avec Bernard Ourghanlian, Directeur Technique et Sécurité de Microsoft France. Propos recueillis par Philippe Richard Securiteoff.com : L’identification par mot de passe n’est plus adaptée. C’est la raison pour laquelle Windows 10 intégrera…

Publié le : 17 /11/2014

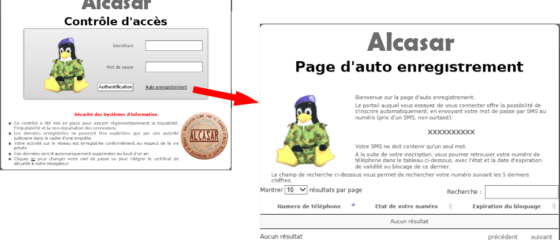

Contrôler par SMS les accès à son réseau

La solution la plus répandue permettant afin de contrôler l’accès à un contenu est l’utilisation d’un couple [login/mot de passe]. Sur la plupart des sites Internet (accès à des zones privées, forums, etc.) le login est très souvent associé à une simple adresse email. Cette solution, bien que très répandue, ne respecte pas les contraintes…

Publié le : 11 /11/2014

TOR, le parfait anonymat ?

Le réseau décentralisé TOR (The Onion Router ou « le routage en oignon ») est présenté comme une solution garantissant l’anonymat des échanges fondés sur le protocole TCP. Il est composé de nœuds officiels et d’environ 300 autres qui sont plus ou moins bien « cachés » et pensés pour mieux sécuriser le réseau. …

Publié le : 10 /06/2014

Pour Sentryo, la connaissance des réseaux est essentielle

Ingénieur INSA promotion 1983 avec une spécialisation énergie/automatismes, Thierry Rouquet a créé différentes entreprises dont la plus connue est Arkoon Network Security. En moins de 10 ans, le chiffre d’affaires de cet éditeur de solution de sécurité des réseaux passera de 2 M€ à 13 M€. Un parcours sans embûche pour cet amateur de golf. Aujourd’hui, il se lance…

Publié le : 30 /03/2014

Cybelangel traque les fuites de données

Les solutions de cette start-up scannent et indexent tout le web, des canaux pirates en passant par les objets connectés et des serveurs. Dans les mailles de ses filets, elle trouve très souvent des données sensibles perdues par de nombreuses entreprises. Erwan Keraudy, fondateur avec Matthieu Finiasz et Stevan Keraudy de Cybelangel. La préparation…