La stéganographie ou l’art de bien cacher des données (partie 1)

1 janvier 2015Cet article (découpé en deux parties) aborde la notion de stéganographie, un moyen efficace de cacher des informations dans d’autres…

Tevalis va lancer son offre d’audit

29 décembre 2014InfraSec est une solution trop puissante pour être confiée à tout le monde ! Développé par Tevalis (une entreprise rennaise créée…

Pour tout savoir sur l’espionnage informatique

15 décembre 2014« Sécurité et espionnage informatique » (Éd. Eyrolles-40€). Offrez ce livre à tous vos contacts qui dirigent une entreprise ! Écrit par Cédric…

Windows 10 chiffre les données automatiquement

14 décembre 2014Prévue pour l’année prochaine, la nouvelle version du système d’exploitation de Microsoft, Windows 10, renforcera la sécurité des données et des…AmIUnique, l’arme anti fingerprinting

6 décembre 2014Fingerprinting est un « super » cookies. Il serait déjà exploité par de grands sites, dont skype.com. Pour contrer cette technique de…

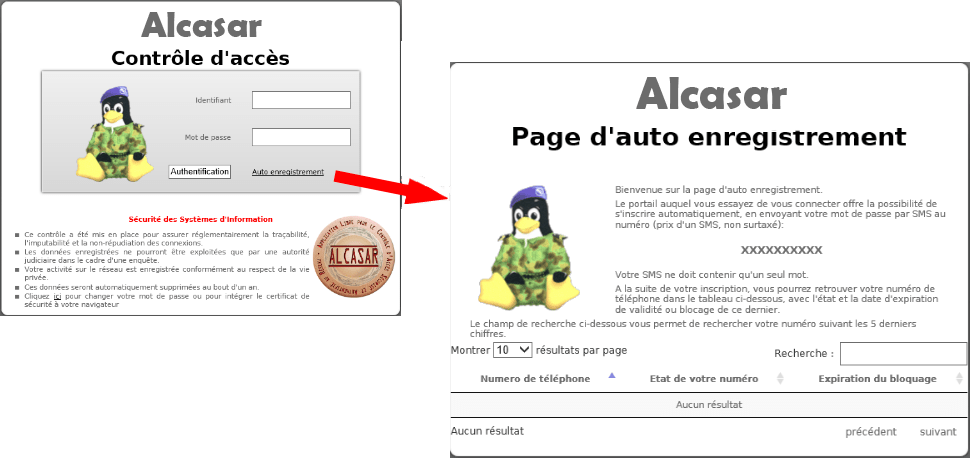

Contrôler par SMS les accès à son réseau

17 novembre 2014La solution la plus répandue permettant afin de contrôler l’accès à un contenu est l’utilisation d’un couple [login/mot de passe].…

TOR, le parfait anonymat ?

11 novembre 2014Le réseau décentralisé TOR (The Onion Router ou « le routage en oignon ») est présenté comme une solution garantissant…

Fin et bilan du projet DAVFI

29 octobre 2014Après deux ans de travail intense, le projet DAVFI – dont l’objectif était de créer un antivirus souverain, ouvert, de…

Thierry Rouquet (Sentryo) : « Nous avons déjà un prototype »

6 octobre 2014Le monde industriel commence à être sensibilisé à la cybersécurité et prend conscience que les risques sont multiples. Mais face…