Deux chercheurs français créent un algorithme avec une backdoor

2 mars 2017Eric Filiol et un doctorant de l'ESIEA ont développé le premier algorithme relativement similaire à l’AES. Particularité, il contient une…

Le diable se cache dans les détails

22 février 2017Pris dans le tourbillon des nouvelles versions toujours plus pratiques et performantes, il est difficile de ne pas succomber aux…

Arnaque aux faux sites administratifs

27 janvier 2017Le Centre européen des consommateurs France a reçu plusieurs réclamations de consommateurs visant de faux sites administratifs qui proposent d’effectuer…

Applications dans le Cloud : comment contrôler les accès

11 janvier 2017Les applications en mode SaaS (« Software as a Service ») permettent aux entreprises d’améliorer leurs performances et de gagner en agilité.…

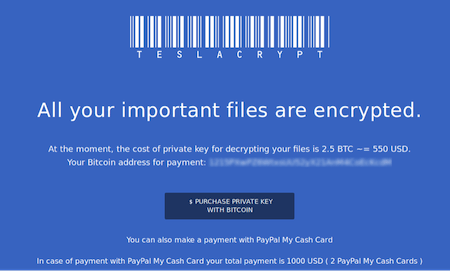

Sécurité informatique : 6 règles essentielles à ne JAMAIS oublier

11 janvier 2017Ransomwares, arnaques au président, vols de données sensibles… Les entreprises sont de plus en plus victimes de piratages. Ces attaques…

La sécurisation de l’accès Internet des employés : un impératif pour les entreprises

26 décembre 2016Avec la multiplication des terminaux mobiles et des réseaux sociaux, le contrôle des accès se complique. Et pourtant, ce sujet…

Comment optimiser la gestion de son patrimoine IT

12 décembre 2016À l'heure des rationalisations, les investissements destinés à entretenir les infrastructures ne sont pas toujours considérés comme prioritaires. Ils doivent…

Réseau informatique : la surveillance à la portée des PME

30 novembre 2016Les entreprises, quelle que soit leur taille, sont responsables de leur réseau de connexion à Internet, surtout si elles offrent…

Comment contourner un dispositif de filtrage réseau avec TOR

28 novembre 2016En France, l'article 6 de la LCEN impose aux « personnes dont l'activité est d'offrir un accès à des services…