Pourquoi les preuves d’une attaque informatique sont essentielles

10 juin 2016Récompensée à plusieurs reprises pour sa technologie et son savoir-faire, ArxSys travaille pour différents ministères et des grands comptes. Mais…

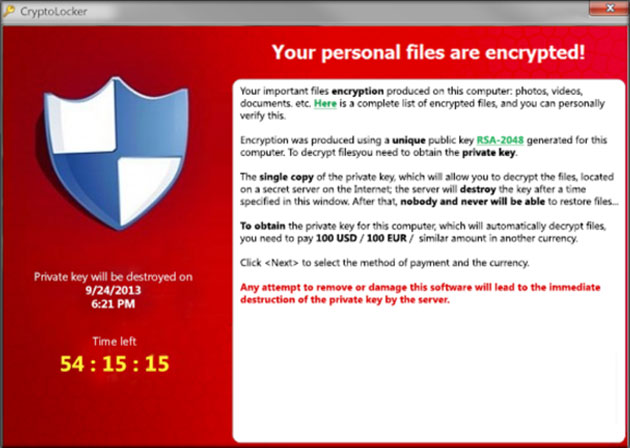

Les rançongiciels : comment s’en protéger

26 mai 2016Parmi tous les codes malveillants, les rançongiciels (ou « ransomware ») sont ceux qui touchent le plus les entreprises en ce moment.…

La protection des données : un enjeu majeur pour tous les acteurs de la santé

17 mai 2016Entretien avec Auriane Lemesle, Référente régionale de la Sécurité des Systèmes d’Information – GCS e-santé Pays de la Loire et…

Cloud et réversibilité : attention aux clauses

11 mai 2016Le stockage des données à distance a le vent en poupe. Mais tout n’est pas parfait et la situation peut…

Journalistes RFI tués au Mali : la remise en cause de la version officielle

2 mai 2016Le 2 novembre 2013, une annonce a secoué le monde médiatique, laissant sans voix ceux et celles qui, au péril…

Kazeko, la start-up qui mise sur la sécurité en toute transparence

2 mai 2016Pour être acceptée par tous les salariés et usagers, la sécurité ne doit pas être une contrainte. Si sa conception…

L’hébergement des données de santé à caractère personnel : un enjeu stratégique

27 avril 2016Les établissements de santé ont une mission de service public. Mais au-delà de la mission de santé publique, ils endossent,…

Reconnaissance faciale pour la sécurité : quelles solutions techniques ?

25 avril 2016Contrairement aux ordinateurs, l’homme est naturellement capable de détecter et identifier un visage. À ce jour, aucun traitement informatique n’a…

User tracking et Facebook : l’ère de la surveillance globale

19 avril 2016L’expression la plus appropriée que l’on peut lui trouver en français est le « suivi des utilisateurs ». Mais elle perd alors…